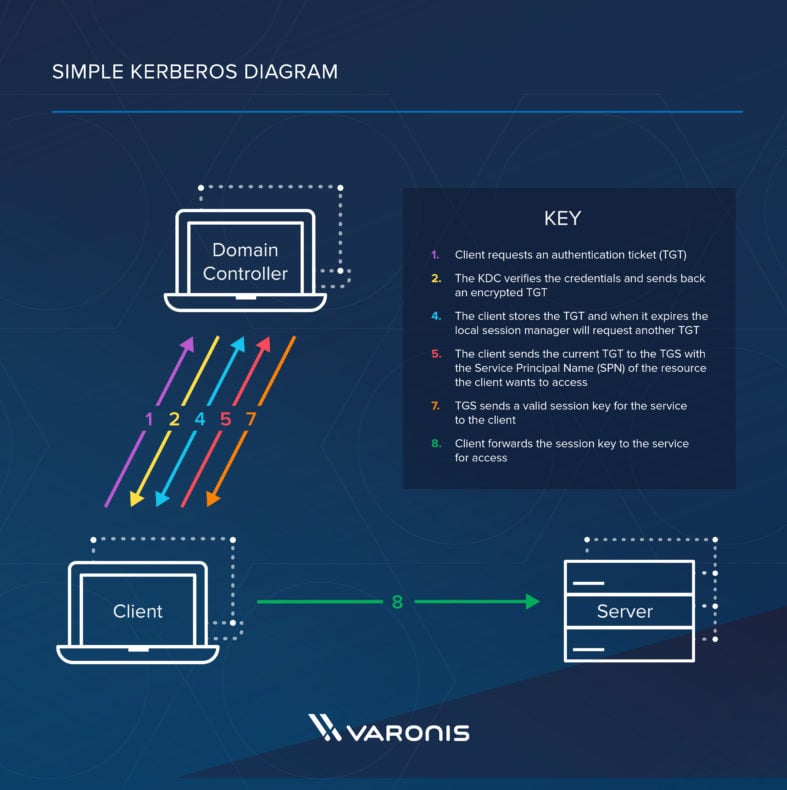

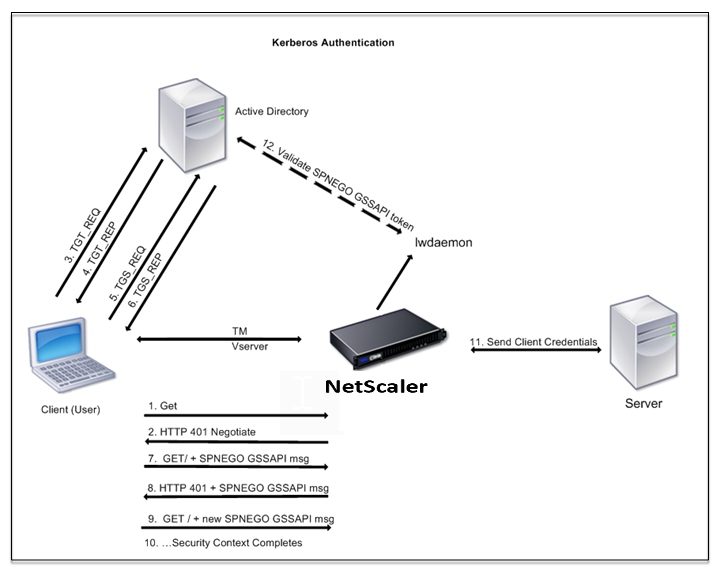

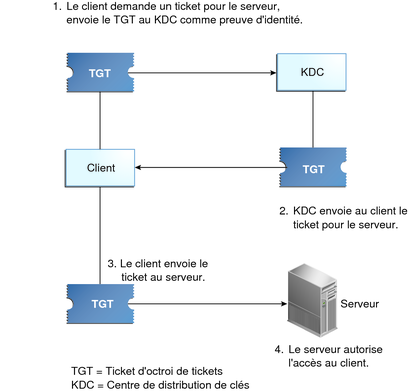

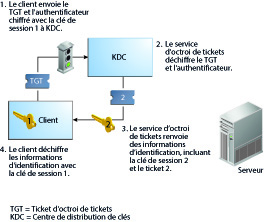

Obtention d'informations d'identification pour un serveur utilisant Kerberos - Gestion de Kerberos et d'autres services d'authentification dans Oracle® Solaris 11.2

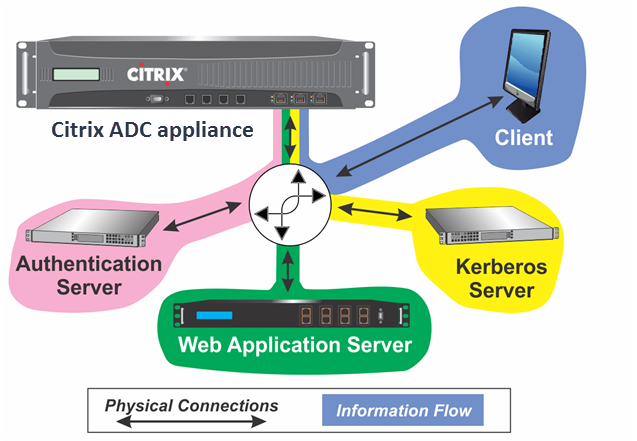

Vue d'ensemble de Citrix ADC kerberos SSO | Authentification, autorisation et audit du trafic des applications

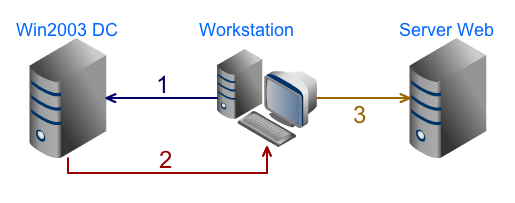

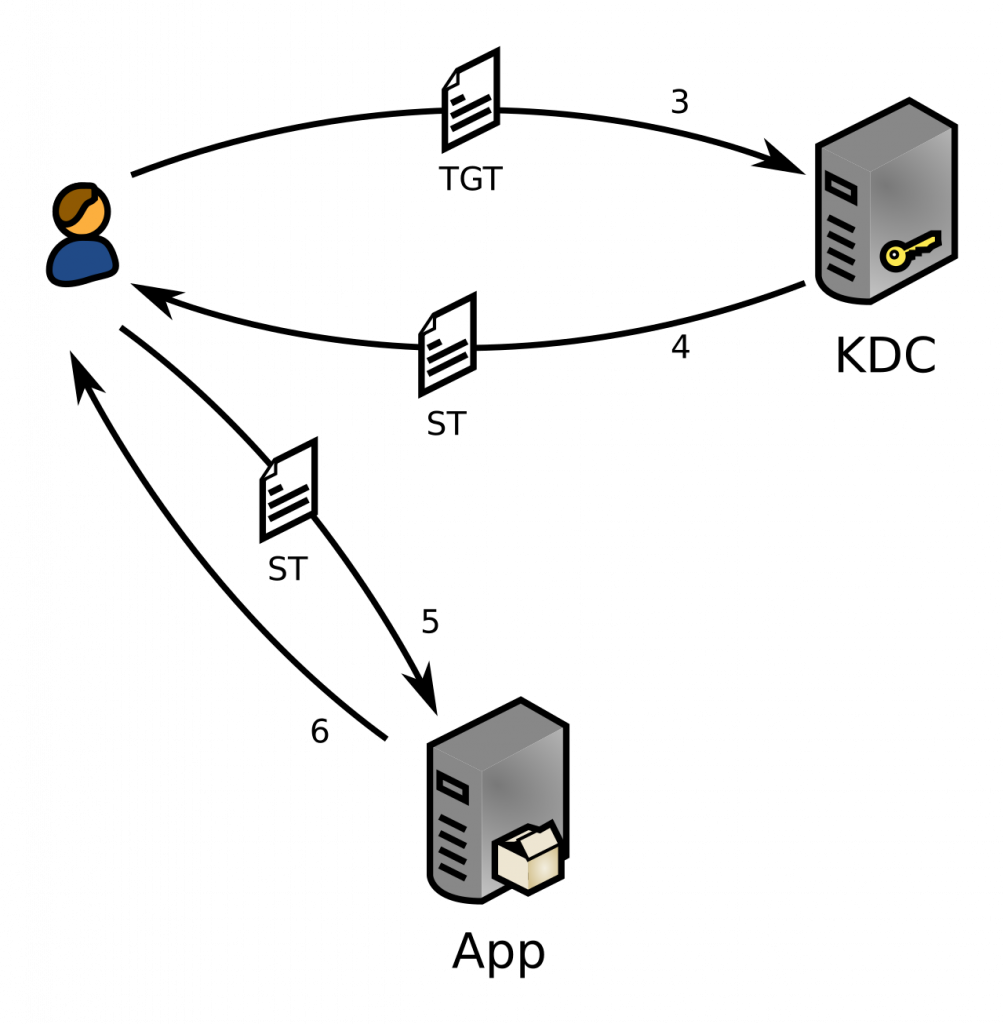

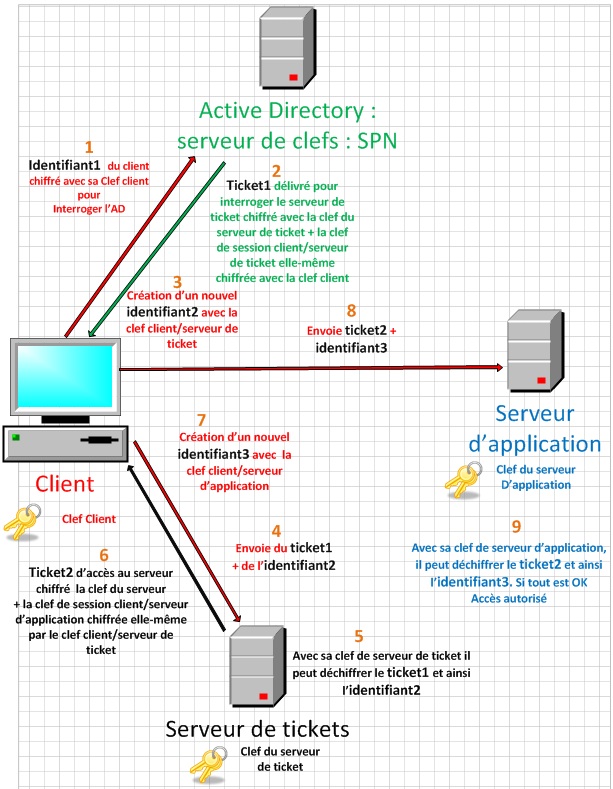

![AD DS Sécurité] Principe de l'authentification Kerberos | Philippe BARTH AD DS Sécurité] Principe de l'authentification Kerberos | Philippe BARTH](http://pbarth.fr/sites/default/files/070519_1854_ADDSScurit1.png)